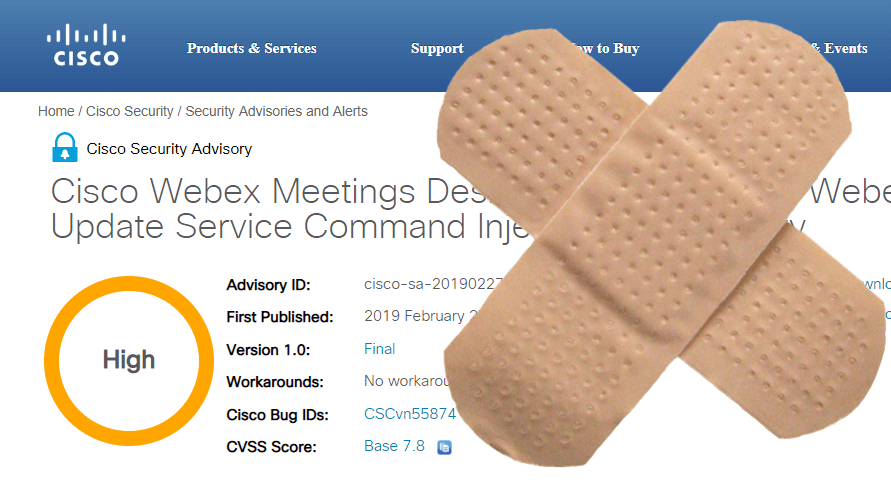

Это уже третья попытка с октября 2018 года. Ошибка была обнаружена в службе обновления Webex Meetings для Windows и утилиты Webex Productivity Tools. Любой человек с пользовательскими правами на Windows, где установлен сервис Cisco Webex, мог повышать свои привилегии и выполнять команды от имени системы. 7,8 балла по CVSS (Common Vulnerability Scoring System) трактуются как высокий уровень опасности.

Впервые уязвимость, получившая название WebExec, была обнародована специалистами Counter Hack в октябре прошлого года, когда Cisco выпустил первый патч. Но спустя месяц в SecureAuth обнаружили, что его можно обойти с помощью технологии DLL. В конце ноября 2018 года вендор сделал еще одно обновление, которое тоже до конца не решило проблему и было исправлено 27 февраля.

Cisco уверяет, что уязвимость закрыта в версиях Webex Meetings Desktop App 33.6.6 и 33.9.1, а также в версии 33.0.7 Webex Productivity Tools.

Подписывайтесь на наш Дзен или Телеграм (@vcs_su), выбираем для вас все самое интересное из мира видеосвязи и коммуникаций!